Телеграм канал «Системный Администратор (Сисадмин)»

По всем вопросам @evgenycarter

РКН clck.ru/3KoGJ3

телеграм-каналов

рекламных размещений, по приросту подписчиков,

ER, количеству просмотров на пост и другим метрикам

и креативы

а какие хуже, даже если их давно удалили

на канале, а какая зайдет на ура

Через командную строку от имени админа

> netdom renamecomputer %COMPUTERNAME% /Newname "computername"

Через Powershell от имени админа

> netdom renamecomputer "$env:COMPUTERNAME" /Newname "computername"

Можно чрез реестр

Для изменения компьютера в реестре редактируем два параметра:

Ветка HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ComputerName\ComputerName, параметр ComputerName, значение — имя компьютера.

Ветка HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters, параметр NV HostName, значение — имя компьютера.

Через утилиту regedit

reg add "HKLM\SYSTEM\CurrentControlSet\Control\ComputerName\ComputerName" /v ComputerName /t REG_SZ /d "sysadminof_comp" /f

reg add "HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters" /v ComputerName /t REG_SZ /d "sysadminof_comp" /f

* в данном примере имя компьютера sysadminof_comp

📲 Мы в MAX

👉 @sysadminof

Под капотом:

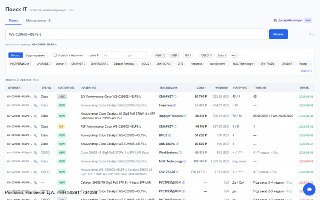

• Поиск по артикулу: Cisco, HPE, Dell, APC, Mikrotik, Eltex, Huawei…

• Сравнение цен у всех дистров одной таблицей

• Маркер «цена ниже рынка» по медиане группы (видно демпинг и приманки)

• Справка по PN с EoL-статусом и подбором аналогов

• Свежесть прайса в днях (зелёный/серый/красный)

Бесплатно, для сисадминов и закупщиков.

Технический разбор пайплайна (5 версий одной Cisco WS-C2960S-48) — на Habr: https://tglink.io/7cd6ae6819a05a?erid=2W5zFGwRWeD

Poisk IT.ru

📲 Мы в MAX

👉 @sysadminof

Поиск хоста по имени:

SELECT * FROM hosts WHERE host like '%name%';

SELECT * FROM hosts WHERE name like '%name%';

Поиск элементов данных указанного хоста:

SELECT * FROM items WHERE hostid = '10105';

Поиск истории значений для указанного элемента данных:

SELECT * FROM history WHERE itemid = '24526';

Удалим всю историю элемента данных до 03.06.2022 (время указано в Unix формате, конвертеры можно найти через поисковик):

DELETE FROM history WHERE itemid = '24526' AND clock < '1654041600';

Удаление всей истории данных до 03.06.2022:

DELETE FROM history WHERE clock < '1654041600';

Массово менял интервал и динамику изменений в элементы данных шаблонов и хостов я следующими запросами (первый определяет ID шаблона или хоста, второй изменяет интервалы):

SELECT * FROM `hosts` WHERE host="Template ICMP Ping";

UPDATE items SET delay=3600 WHERE hostid=10105 AND delay=600;

UPDATE items SET trends=180 WHERE hostid=10047 AN

📲 Мы в MAX

👉 @sysadminof

📲 Мы в MAX

👉 @sysadminof

Коллеги из Авито создали «В SREду на кухне», периодически собираются, зовут на запись гостей и обсуждают то, о чём не принято говорить в опенспейсе. Например, вот темы недавних выпусков:

— GitOps не волшебная таблетка;

— Зачем продукту бюджет ошибок;

— Роняем прод, чтобы стать сильнее: всё о Chaos Engineering;

— SRE больше не нужны. AI переписал правила.

Отвечая на вопрос «А при чём здесь комьюнити?» — все дополнительные инсайты, статьи и мысли на темы выпусков ребята выкладывают в канал «Avito SREда». И там уже собралась активная аудитория коллег-инженеров.

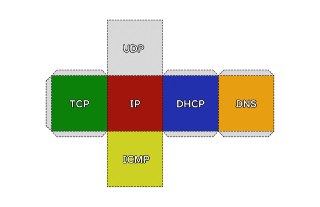

В сети можно найти огромное количество материала о том, как функционируют сети на базе стека протоколов TCP/IP, а также как писать компьютерные программы с сетевыми возможностями. При рассмотрении компьютерных сетей часто углубляются в описание физических основ и структур данных, передаваемых по сети, а при рассмотрении сетевого программирования основное внимание уделяют интернет-сокетам.

Но при изучении и исследовании хочется большего, например, поэкспериментировать с пакетами сетевых протоколов. Многие сетевые протоколы реализованы в ядре операционной системы, и что-либо изменить может оказаться сложной задачей, так как это требует навыков в написании драйверов для операционной системы. Но использование специализированных библиотек позволяет работать с протоколами на низком уровне из пространства пользователя.

В ходе работы над статьёй я написал небольшое приложение, которое послужит отправной точкой для понимания компьютерных сетей и семейства протоколов TCP/IP. С приложением можно экспериментировать, получая дополнительные знания.

Приложение — простое и понятное и, надеюсь, упростит изучение материалов статьи. Ведь именно радость первой победы даёт мотивацию, достаточную для того, чтобы потратить гораздо больше времени на изучение темы.

В статье изложены наиболее важные с моей точки зрения понятия, которые должен знать любой программист, хоть как-то сталкивающийся с компьютерными сетями. Так что без теоретических сведений не обошлось.

Приложение доступно на GitHub.

https://habr.com/ru/companies/ruvds/articles/759988/

📲 Мы в MAX

👉 @sysadminof