Телеграм канал «SVTV NEWS — Либертарианское СМИ»

Написать и поддержать нас: @svtvnews_bot

Предложить новость: @svtv_suggest_bot

Поддержать SVTV: https://patreon.com/svtvnews

Реклама: @OLLAMRRY

телеграм-каналов

рекламных размещений, по приросту подписчиков,

ER, количеству просмотров на пост и другим метрикам

и креативы

а какие хуже, даже если их давно удалили

на канале, а какая зайдет на ура

Позавчера в Белфасте суданский «беженец» повалил мужчину с инвалидностью на асфальт и попытался отрезать ему голову. В ответ католики и протестанты вышли на совместную демонстрацию.

Акции протеста продолжаются и сегодня. Пропагандистская BBC утверждает, что собравшиеся на улицах люди активно бросают в силовиков палки и камни, однако на текущий момент подтверждена информация лишь о трёх арестах.

4 июня британские полицейские избили мирного участника акции в память о Генри Новаке. Шесть лет назад их лондонские коллеги вставали на колени по просьбе погромщиков BLM и убегали, когда в них летели бутылки.

Задонатить через бота | Patreon | Предложить новость

Инцидент произошёл 4 июня в одном из прибрежных кафе района Лидо Тре Арки. Изначально группа выходцев из исламской страны пристала к незнакомому пенсионеру и начала его всячески оскорблять.

В ответ на это албанец, который уже тридцать лет живёт в Италии, встал из-за стола, где он сидел со своим тестем, и попытался защитить старика. Тунисцы сразу же начали угрожать работающему укладчиком легальному мигранту ножом, а затем один из них ударил его камнем в голову.

Пострадавший не применял к преступникам насилия. Несмотря на то что полиции удалось идентифицировать нападающих, они так и не были задержаны.

До прихода к власти премьер-министр Италии Джорджа Мелони призывала топить корабли с прибывающими миграционными преступниками. Сейчас её правительство раздаёт визы выходцам из третьего мира.

Задонатить через бота | Patreon | Предложить новость

Как заявил Садик Хан, местные жители, вышедшие на митинги против бесконтрольной миграции, никак не приближают справедливость и вредят общественной безопасности. Вместе с тем, отдельная вина за начало протестов якобы лежит на соцсетях, нормализовавших «язык ненависти», которые, по его словам, должны подвергнуться ещё большей цензуре со стороны государства.

До этого первый министр Северной Ирландии Мишель О’Нил заявила, что жители Белфаста не должны были увидеть видеозапись, на которой темнокожий пытается обезглавить мужчину с инвалидностью, и обвинила Томми Робинсона и Илона Маска в организации вызванных нападением антимигрантских акций. Лейбористский министр по делам Северной Ирландии и Кир Стармер также не считают, что этот инцидент является последствием массовой миграции.

Задонатить через бота | Patreon | Предложить новость

Прошлой весной 17-летний Остин Меткалф был смертельно ранен в сердце своим ровесником Кармело Энтони. Он ударил юношу ножом в ответ на просьбу освободить место, предназначенное другому человеку.

В ходе процесса, который завершился на этой неделе, защита убийцы пыталась убедить присяжных, что атака произошла в результате «внезапного приступа ярости». Им не удалось этого сделать, однако суд всё равно не стал назначать злоумышленнику максимальное возможное наказание, а потому он сможет выйти по УДО уже через 17,5 лет.

Вчера использующий псевдоним Combak KidBoe негр, разгневанный обвинительным приговором, заснял свой диалог с мужчиной, который якобы отправил Энтони в тюрьму. Он пнул его ногой в грудь, обвинил его в том, что он якобы «был присяжным», а затем уехал с места происшествия.

Ещё до вынесения приговора чернокожая участница митинга в поддержку убийцы заявила, что даже если присяжные полностью признают вину Энтони, она всё равно будет на его стороне.

Задонатить через бота | Patreon | Предложить новость

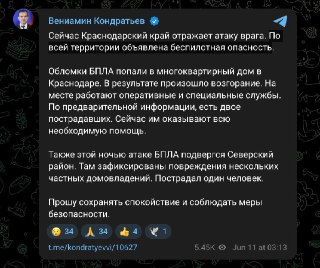

Губернатор Кубани Вениамин Кондратьев сообщил, что обломки БПЛА попали в многоквартирный дом, в результате чего началось возгорание.

В городе впервые с начала войны включили сирены. По всему региону объявлен режим беспилотной опасности.

Задонатить через бота | Patreon | Предложить новость

Об этом сообщила его партия «Ликуд». Выборы в израильский парламент пройдут не позднее 27 октября.

Опрос Израильского института демократии, проведенный с 31 мая по 5 июня, показал, что против переизбрания Нетаньяху выступают 60% граждан Израиля. Среди еврейского населения его новый премьерский срок не поддерживают 57%.

61% респондентов также поддерживают идею ограничить максимальное количество сроков для премьер-министра двумя.

В апреле президент Израиля Ицхак Герцог отказался помиловать Биньямина Нетаньяху по обвинениям в коррупции.

Задонатить через бота | Patreon | Предложить новость

Взрывы слышны в столице региона, а также пригороде. Местные власти сообщили о падении обломков на территории поселка Афипский, где загорелся НПЗ.

Данных о пострадавших нет.

Задонатить через бота | Patreon | Предложить новость