Телеграм канал «Андрей Медведев»

FeedMedBack@yandex.ru

Вопросы сотрудничества:

@KirnossOff

РКН № 4974684241

телеграм-каналов

рекламных размещений, по приросту подписчиков,

ER, количеству просмотров на пост и другим метрикам

и креативы

а какие хуже, даже если их давно удалили

на канале, а какая зайдет на ура

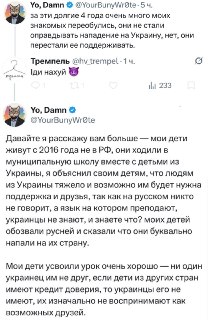

Никакие русские пропагандисты на зарплате никогда не справятся лучше, чем это делают сами украинцы.

Достаточно лишь просто показывайть людям весь день по телевизору их твиты под музыку из «В мире животных».

Русский императив

Служил в полицейской страже в Черкасском уезде Киевской губернии.

Убит во время задержания группы анархистов в августе 1907 года. 🇷🇺🫡

Твори добро!

Это плохо, потому что бабуинам высокая культура не нужна, они её не заслуживают, и для нас в целом выгодно, чтобы народец, сконструированный с единственной целью быть нашими врагами, не был особенно развит, образован, и так далее. Это даёт нам стратегическое преимущество.

Отказ от всего русского, в целом «антиимперский» дискурс — это органическая мягкая сила, которая не делает врагов нашими друзьями, но ослабляет их, оглупляет, делает ограниченными и тупыми. Злобные варвары в шкурах, восстающие против изучения наследия Катулла, Марциала, Витрувия и Марка Агриппы — да разве можно Риму мечтать о большем?

Свинопасам достаточно виршей дурака Шевченки, а Булгаков им слишком жирно.

Русская культура это привилегия, её надо заслужить.

Два локомотива, АЗС, три магнитофона, три кинокамеры заграничных, три портсигара отечественных.

Шо там, как оно называется, мидлстрайк? Ну вот дальше будет больше. И не то, чтобы мы сильно этого хотели. Вообще нет. Но сами напросились.

Тут, правда, стоит напомнить, что с дронами у нас сложновато. Есть проблема качества/дальности, потому что Старлинк.

Так что от ситуации нашей будем милдстрайкать чем есть. Герани, планирующие авиабомбы, просто ФАБы. Что такое бомба в 500 кагэ по сравнению с дроном?

Если сейчас никто тупить не будет, и цели и задачи огневого поражения системно перенарежут, то все будет ровно.

Поражены две АЗС, два хранилища ГСМ, две подстанции, один ГПЗ, два локомотива, одна САУ «Богдана», две тачанки МОГ, шесть автомобилей, а также личный состав и места дислокации ВСУ.

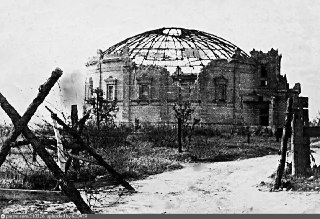

Военного значения объект, что сейчас имеет, что тогда не имел.

Уничтожили в рамках борьбы с русской историей и культурой.