Телеграм канал «Kali Linux»

По всем вопросам- @workakkk

@ai_machinelearning_big_data - машинное обучение

@itchannels_telegram - 🔥 главные ресурсы для хакера

@programming_books_it - бесплатные it книги

@pythonl -🐍

РКН: clck.ru/3Fmszy

#VRHSZ

телеграм-каналов

рекламных размещений, по приросту подписчиков,

ER, количеству просмотров на пост и другим метрикам

и креативы

а какие хуже, даже если их давно удалили

на канале, а какая зайдет на ура

В 2005 году его команда внезапно потеряла доступ к инструменту, с помощью которого управляла кодом Linux. Один разработчик сделал реверс-инжиниринг этой системы, и компания, которой она принадлежала, просто отключила проект без предупреждения.

Тысячи разработчиков. Никакого нормального способа совместной работы. Никакого запасного плана.

Торвальдс не стал паниковать. Он сел и написал собственную систему контроля версий с нуля.

За 10 дней.

Он назвал её Git. Уже в первый день Git отслеживал собственный исходный код. Через несколько недель на нём управлялся весь проект Linux. К концу 2005 года официально вышел Git 1.0.

А потом Линус просто отдал его бесплатно. Open source. Без компании. Без патентов. Без монетизации.

Через несколько месяцев он передал проект другим людям и вернулся к Linux, будто ничего особенного не произошло.

Зато другие быстро поняли, что он оставил на столе.

На Git вырос GitHub: 100 млн разработчиков, покупка Microsoft в 2018 году за $7,5 млрд. GitLab вышел на биржу в 2021 году с оценкой почти $12 млрд. Сегодня Git контролирует больше 85% рынка систем контроля версий.

Каждое приложение в вашем телефоне. Каждый сайт, который вы открываете. Почти всё это создаётся с помощью Git.

Торвальдс не заработал на этом $0.

Он создал самый используемый инструмент для разработчиков в истории просто потому, что его достала существующая система.

А потом отдал его бесплатно, потому что считал: такой инструмент должен быть доступен всем.

И он ни разу публично не сказал, что жалеет об этом.

RedSun демонстрирует забавную уязвимость в Windows Defender, позволяя злоумышленникам перезаписывать системные файлы и получать административные права. Этот репозиторий содержит PoC-код, который использует странное поведение антивируса при обнаружении файлов с облачными метками.

🚀Основные моменты:

- Уязвимость в Windows Defender

- Перезапись системных файлов

- Получение административных прав

- Забавный подход к безопасности

📌 GitHub: https://github.com/Nightmare-Eclipse/RedSun

#python

Изучите техники и методики атак на инфраструктуру Active Directory!

Наша практическая лаборатория содержит более 30 виртуальных машин, которые вам предстоит сломать. Успейте записаться на курс до 18 июня🚗

➡️ Регистрация

Содержание курса:

⏺️AD-сети с миксом Windows/Linux

⏺️Харденинг в AD, добыча критичной информации, развитие по инфраструктуре

⏺️Захват и укрепление позиций внутри инфраструктуры

⏺️Применение и анализ популярных эксплоитов

Авторы курса: HackerRalf (Михаил Порываев) и BlackRabbit (Павел Никитин), 5-кратные победители the Standoff

😀☺️😚🥲😎Дарим доступ к 20+ заданиям на взлом AD на hackerlab.pro при записи на курс!

Это пошаговый маршрут изучения Linux с упором на практику. Каждый раздел содержит объяснение «почему это устроено именно так», разбор команд и обязательные задания, которые нужно выполнить руками в терминале. Чтение без повторения навыка не даёт — держите терминал открытым рядом с этим текстом.

Как работать с этим курсом: идите сверху вниз, не перепрыгивайте разделы; каждую команду набирайте руками, а не копируйте; в конце каждого блока выполняйте задание; специально ломайте систему в виртуалке и чините — это лучший способ учиться.

https://github.com/justxor/linuxfullroadmap/

Компания находится в шаге от релиза Claude Fable 5 - публичной адаптации архитектуры Mythos, которая развивается в рамках закрытого проекта Glasswing.

Оригинальная модель Mythos умеет автономно находить уязвимости нулевого дня и выполнять многоступенчатые хакерские атаки. Чтобы безопасно вывести технологию на рынок, Anthropic разделит релиз.

Базовая версия Mythos останется эксклюзивом для государств и профильных партнеров, а Fable 5 станет общедоступным флагманом для разработчиков.

В публичной Fable 5 будут вшиты строгие системные ограничения на сетевое проникновение и эксплуатацию вредоносного кода, при этом она сохранит возможности Mythos (сложную логику, работу со сверхдлинным контекстом и многоэтапное автономное выполнение задач).

Ожидается, что официальный анонс Fable 5 состоится 10 июня на конференции Code with Claude в Токио.

@ai_machinelearning_big_data

#news #ai #ml

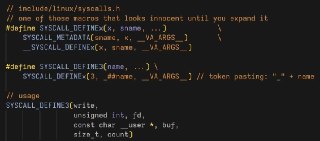

Например:

SYSCALL_DEFINE3(write, unsigned int, fd, const char __user *, buf, size_t, count)

После препроцессора это превращается сразу в несколько функций:

- sys_write

- __se_sys_write

- __do_sys_write

Одна строка описывает системный вызов, а C-препроцессор через макросы и token pasting собирает остальную обвязку автоматически.

Именно поэтому код ядра Linux часто выглядит коротко, пока не начнёшь разворачивать макросы.

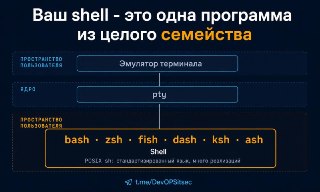

Ваш терминал не разговаривает с ядром напрямую магическим языком. Shell - это обычная userspace-программа. Просто таких программ целое семейство:

bash, zsh, fish, dash, ksh, ash, встроенный shell из BusyBox.

С точки зрения ядра все они делают примерно одну и ту же работу:

- читают байты из file descriptor

- парсят их как командный язык

- вызывают fork

- вызывают exec

- запускают другие программы

Разница почти вся живёт в userspace: какой синтаксис shell принимает, насколько он удобен в интерактивной работе, насколько строго следует POSIX и какие расширения добавляет сверху.

POSIX описывает shell-язык, который часто называют просто sh. Большинство shell реализуют его как базу, а потом добавляют свои фичи.

Поэтому bash и dash - это не «разные терминалы». Это разные реализации одной идеи.

Небольшой сюрприз: в Debian и Ubuntu /bin/sh обычно не bash, а dash. Он проще, меньше и стартует быстрее. Поэтому скрипт с первой строкой:

#!/bin/sh

может вести себя не так, как вы ожидаете, если вы писали его «как bash-скрипт».

Проверьте у себя:

readlink -f /bin/sh

И вы увидите, какой shell реально стоит за /bin/sh на вашей машине.