Телеграм канал «Гайды программиста»

Сотрудничество, авторские права: @oleginc, @tatiana_inc

Менеджер: @Spiral_Yuri

Канал на бирже: https://telega.in/c/it_guides

РКН: clck.ru/3Jao8n

телеграм-каналов

рекламных размещений, по приросту подписчиков,

ER, количеству просмотров на пост и другим метрикам

и креативы

а какие хуже, даже если их давно удалили

на канале, а какая зайдет на ура

Определение: Географически распределенная сеть серверов, кэширующая тяжелый статический контент (картинки, видео, скрипты) максимально близко к конечному пользователю.

Аналогия: Вместо того чтобы каждый раз заказывать товар со склада на другом конце планеты и ждать неделю, компания открывает мелкие пункты выдачи в каждом городе. Вы просто идете в соседний дом и забираете копию товара мгновенно.

Особенности: Радикально ускоряет загрузку сайтов (снижает пинг) и спасает главный сервер от перегрузок, забирая на себя львиную долю тяжелого трафика.

Итог: CDN — это цифровой телепорт. Пользователь всегда скачивает тяжелые файлы с ближайшего к нему сервера! ✨

Гайды Программиста | Канал в Max 🇷🇺

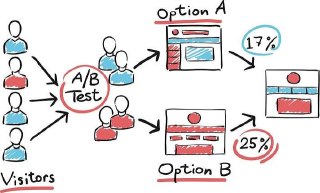

Определение: Контролируемый маркетинговый и продуктовый эксперимент, при котором аудиторию случайным образом делят на две (или более) группы, чтобы показать им разные версии интерфейса и математически точно выяснить, какая из них работает эффективнее.

Аналогия: Вы владелец кофейни, и вы не знаете, какую вывеску повесить над входом: красную или зеленую. Вместо того чтобы спорить с дизайнером, вы вешаете над дверью умный экран. Половине прохожих экран показывает красную вывеску (Группа A), а половине — зеленую (Группа B). В конце месяца вы просто считаете, люди из какой группы чаще заходили внутрь и покупали кофе, и навсегда оставляете вывеску-победителя.

Ключевые особенности: Метод позволяет принимать решения на основе сухих цифр (Data-Driven), а не на интуиции или вкусовщине начальства. Главная сложность заключается в достижении строгой статистической значимости: если красную кнопку нажали 10 человек, а зеленую — 12, это может быть простой случайностью. Чтобы тест был математически достоверным, его нужно проводить на тысячах пользователей строго в одно и то же время, исключая влияние выходных дней или сезонности.

Кто использует: Продакт-менеджеры, маркетологи и UX/UI-дизайнеры при разработке любых массовых цифровых продуктов и мобильных приложений.

Результат: A/B-тестирование — это цифровая эволюция интерфейса. Выживает не тот дизайн, который кажется красивее, а тот, который приносит бизнесу больше денег! ✨

Гайды Программиста | Канал в Max 🇷🇺

По оценкам экспертов, в ближайшее время до 80% вакансий будут требовать умения работать с нейросетями:

— генерировать визуал, видео, тексты для любых ниш;

— создавать реалистичный ИИ-контент;

— автоматизировать рутину.

Хорошие новости — освоить базовый минимум в создании контента с помощью ИИ можно всего за 3 дня. Вы сделаете ИИ своим рабочим инструментом и сократите рабочее время без потери качества.

Переходите по ссылке и получайте персональный доступ к урокам и бонусным материалам.

Реклама. Информация о рекламодателе по ссылкам в посте.

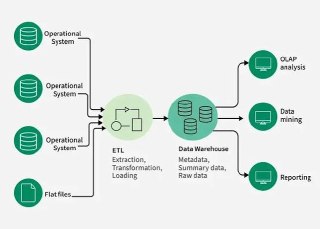

Определение: Предметно-ориентированная, централизованная база данных, специально спроектированная для подготовки аналитических отчетов и бизнес-аналитики, накапливающая исторические данные из множества разрозненных источников.

Аналогия: Представьте огромный библиотечный архив. Операционная база данных интернет-магазина — это стол выдачи на первом этаже: там суета, люди берут и сдают книги каждую секунду. DWH — это тихий подвал с архивом за последние 10 лет. Туда документы спускают только после строгой проверки и каталогизации. В архиве нельзя изменить строчку в старой книге, зато можно за минуту найти ответ на вопрос "Сколько детективов выдали в мае 2015 года?".

Ключевые особенности: В отличие от классических баз данных (OLTP), хранилище оптимизировано для чтения гигантских объемов информации (OLAP), а не для быстрой потоковой записи. Данные попадают туда только после жесткого процесса очистки и трансформации (ETL) и практически никогда не удаляются, образуя неизменяемую историческую летопись компании, на основе которой строятся сложные дашборды.

Кто использует: Аналитики данных (Data Analysts) и топ-менеджеры корпораций для принятия стратегических бизнес-решений на основе аналитических СУБД вроде ClickHouse, Amazon Redshift или Google BigQuery.

Итог: DWH — это абсолютная финансовая память компании. Место, где миллионы хаотичных чеков и логов превращаются в понятные графики прибыли! ✨

Гайды Программиста | Канал в Max 🇷🇺

Определение: Примитив синхронизации в многопоточном программировании, в основе которого лежит счетчик, ограничивающий максимальное количество потоков, которые могут одновременно получить доступ к общему аппаратному или программному ресурсу.

Аналогия: Представьте закрытую парковку со шлагбаумом. Мьютекс — это парковка ровно на одно место: пока машина внутри, остальные ждут. Семафор — это парковка с лимитом ровно на десять мест. На въезде висит табло со счетчиком. Десять разных машин могут заехать и припарковаться одновременно. Но когда подъедет одиннадцатая машина, шлагбаум просто не откроется, заставив водителя ждать, пока кто-нибудь из первой десятки не выедет и не освободит слот.

Ключевые особенности: Семафоры позволяют гибко настраивать пропускную способность системы. Если у вашего бэкенд-сервера есть лимит только на 100 одновременных подключений к тяжелой базе данных, вы ставите семафор со значением 100. Сто первый пользовательский запрос просто "уснет" в безопасной очереди и подождет своей очереди, благодаря чему база данных не рухнет от перегрузки.

Кто использует: Разработчики высоконагруженных многопоточных приложений и системные инженеры, управляющие пулами потоков (Thread Pools) и лимитами сетевых соединений.

🚗 Результат: Семафор — это умный швейцар. Пускает внутрь ровно столько процессов, сколько система физически способна переварить! ✨

Гайды Программиста | Канал в Max 🇷🇺

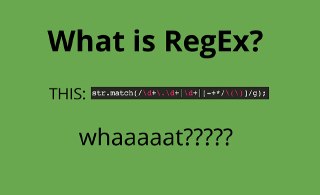

Определение: Формальный язык поиска и осуществления манипуляций с подстроками в тексте, основанный на использовании метасимволов для задания строгих шаблонов совпадений.

Аналогия: Представьте поиск книги в огромной библиотеке. Обычный поиск — это когда вы просите книгу по конкретному названию. Регулярное выражение — это когда вы ставите библиотекарю сложнейшую задачу: "Найди мне абсолютно все книги, где фамилия автора начинается с гласной буквы, год издания состоит ровно из четырех цифр и начинается на 19, а в середине названия есть слово 'Квант' или 'Физика'". Система пройдется по миллионам строк и безошибочно вытащит только то, что точно совпадает с этой формулой.

Ключевые особенности: Этот инструмент обладает колоссальной вычислительной мощностью при парсинге текстов, но славится своим абсолютно нечитаемым "птичьим" синтаксисом (например, ^[a-z0-9_-]{3,16}$). Слишком сложное регулярное выражение может привести к катастрофическому падению производительности сервера (Catastrophic Backtracking), если попытается обработать неожиданно длинную строку.

Кто использует: Программисты для валидации вводимых пользователем email-адресов, дата-саентисты при очистке сырых баз данных и системные администраторы при поиске ошибок в бесконечных серверных логах.

🔎 Итог: Regex — это скальпель для текста. Вырезает из гигантских массивов данных ровно те символы, которые вам нужны, с хирургической точностью! ✨

Гайды Программиста | Канал в Max 🇷🇺

Аналогия: Это как иметь мини-офис в каждом городе мира вместо одного огромного headquarters – клиент всегда обращается к ближайшему офису, получая мгновенный ответ!

⚡️ Ключевые особенности:

- Edge runtime – код выполняется максимально близко к пользователю

- 0ms cold start – мгновенный запуск функций

- Isolates вместо контейнеров – запуск за микросекунды

- Workers KV, D1, R2 – встроенные хранилища данных

🌍 Кто использует:

Discord, Shopify, Nuxt используют Workers для ускорения глобальных приложений. Более 1 млн Workers развёрнуто по всему миру.

🚀 Революция: Cloudflare Workers = serverless на стероидах! Быстрее, ближе, дешевле! ☁️🔥

Гайды Программиста | Канал в Max 🇷🇺